Wymarł z głodu

17 listopada 2009, 09:55Jeleń olbrzymi, zwany też łosiem irlandzkim, był jednym z największych jeleniowatych, jakie kiedykolwiek zamieszkiwały Ziemię. Do tej pory pozostawało tajemnicą, czemu nagle wyginął ok. 10600 lat temu. Analiza zębów wykazała, że Megaloceros giganteus nie przetrwał zmiany klimatu. Północna Europa stawała się coraz chłodniejsza i bardziej sucha, przez co zmniejszał się dostęp do pokarmu (Palaeogeography, Palaeoclimatology, Palaeoecology).

Głowizna - ulubiony kąsek pająka

17 maja 2010, 15:58Pająki żywiące się wyłącznie mrówkami nie rzucają się na ofiarę i nie pochłaniają jej od byle jakiej strony. Okazuje się, że wyspecjalizowane drapieżniki wykształciły w toku ewolucji zachowania, które pozwalają im uzupełnić konkretne brakujące składniki odżywcze. Dlatego też nasze stawonogi rozpoczynają zwykle swój posiłek od przednich części zdobyczy.

Połowiczne rozpraszanie

22 września 2010, 08:43Przebywanie przez dłuższy czas w towarzystwie osób rozmawiających przez telefon komórkowy może być irytujące, o czym dobrze wiedzą korzystający z komunikacji miejskiej. Psycholodzy wyjaśnili, czemu się tak dzieje. Wysłuchiwanie tylko połowy konwersacji rozprasza w większym stopniu niż słyszenie obu stron. Oznacza to, że na inne zadania można wygospodarować mniejszą pojemność uwagi.

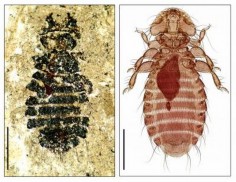

Dinozaury miały wszy?

7 kwietnia 2011, 16:42Najnowsze badania wskazują, że dinozaury były prawdopodobnie wczesnymi, jeśli nie pierwszymi zwierzęcymi żywicielami owadów z rzędu Phthiraptera, do których należą np. wszy.

Canon XA10 - profesjonalizm dla amatorów

16 grudnia 2011, 15:36Zaprzyjaźniony z nami serwis PlanetaWideo.pl przeprowadził test niezwykle interesującej kamery Canon XA10. To godna rozważenia propozycja dla osób poszukujących amatorskiego sprzętu o profesjonalnych możliwościach.

Medytacja zwiększa dostęp do danych z nieświadomości

8 czerwca 2012, 10:41Medytacja zen zwiększa dostępność informacji prezentowanych podprogowo (Consciousness and Cognition).

Nerwowa regulacja wydzielania insuliny

12 grudnia 2012, 10:10Autonomiczny układ nerwowy reguluje wydzielanie insuliny w komórkach beta wysp trzustkowych, jednak ze względu na ograniczony dostęp do samej trzustki, dotąd trudno było poznać przebieg tego procesu. Na szczęście naukowcom z Karolinska Institutet udało się przeszczepić komórki β do komory przedniej gałki ocznej myszy, by w ten sposób śledzić ich działanie w żywym organizmie przez dłuższy czas.

Zaburzenia nastroju są często poprzedzone infekcjami

18 czerwca 2013, 12:25Naukowcy z Danii i USA odkryli, że co 3. osoba ze zdiagnozowanym po raz pierwszy zaburzeniem nastroju była wcześniej hospitalizowana z powodu infekcji.

Wombat z endoprotezą biodra

23 stycznia 2014, 11:57Dwudziestodwuletnia wombacica Wanda z zoo w Adelajdzie przeszła ostatnio operację wszczepienia endoprotezy stawu biodrowego. Samica cierpiała na tak dotkliwe zapalenie stawów, że przestała używać chorej kończyny, a wchodząc i wychodząc z legowiska, musiała korzystać ze schodka.

Niebezpieczna dziura w Linuksie

29 września 2014, 08:27W powłoce systemowej bash używanej domyślnie w większości dystrybucji Linuksa oraz w systemie Mac OS X wykryto niezwykle niebezpieczny błąd. Dziura, nazwana Shellshock, może zostać wykorzystana do zdalnego przejęcia kontroli nad niemal każdym systemem korzystającym z basha